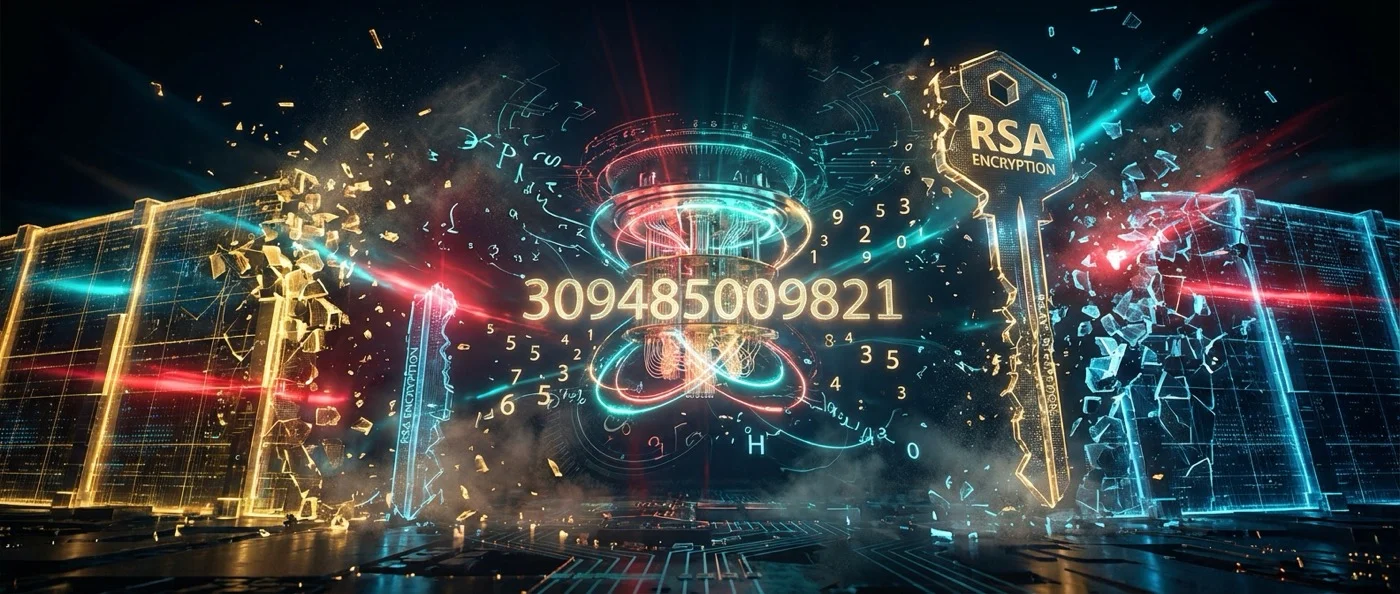

Ο αλγόριθμος Shor σε ικανοποιητικό κβαντικό υπολογιστή θα σπάσει τις κρυπτογραφήσεις RSA σε ώρες. Πώς προετοιμάζονται κυβερνήσεις και εταιρείες για αυτή την απειλή;

📖 Διαβάστε περισσότερα: Κβαντική ασφάλεια για τράπεζες: Ο αγώνας πριν τα Q

🔐 Γιατί ένας αλγόριθμος τρομάζει κυβερνήσεις

Το 1994, ο μαθηματικός Peter Shor στα Bell Labs δημοσίευσε έναν αλγόριθμο που θα μπορούσε να αλλάξει τον κόσμο. Ο αλγόριθμος Shor αποδεικνύει ότι ένας κβαντικός υπολογιστής μπορεί να παραγοντοποιήσει μεγάλους αριθμούς σε πολυωνυμικό χρόνο — κάτι αδύνατο για κλασικούς υπολογιστές. Αυτό σημαίνει ότι η κρυπτογράφηση RSA, που προστατεύει τραπεζικές συναλλαγές, email, κυβερνητικές επικοινωνίες και στρατιωτικά δεδομένα, θα γίνει αχρησιμοποίητη τη στιγμή που θα υπάρξει αρκετά μεγάλος κβαντικός υπολογιστής.

Η RSA βασίζεται σε μια απλή αρχή: είναι εύκολο να πολλαπλασιάσεις δύο μεγάλους πρώτους αριθμούς, αλλά εξαιρετικά δύσκολο να βρεις ποιοι ήταν αυτοί οι αριθμοί αν γνωρίζεις μόνο το γινόμενο. Ο καλύτερος κλασικός αλγόριθμος (General Number Field Sieve) χρειάζεται υπερεκθετικό χρόνο. Για ένα κλειδί RSA-2048, αυτό μεταφράζεται σε δισεκατομμύρια χρόνια. Ο αλγόριθμος Shor θα το έκανε σε ώρες.

⚙️ Πώς λειτουργεί ο αλγόριθμος

Ο αλγόριθμος Shor μετατρέπει το πρόβλημα της παραγοντοποίησης σε πρόβλημα εύρεσης περιόδου. Αν θέλεις να βρεις τους παράγοντες ενός αριθμού N, διαλέγεις έναν τυχαίο αριθμό a και αναζητάς την περίοδο r της συνάρτησης f(x) = ax mod N. Μόλις βρεις τη σωστή περίοδο, μπορείς να υπολογίσεις τους παράγοντες χρησιμοποιώντας τον μέγιστο κοινό διαιρέτη.

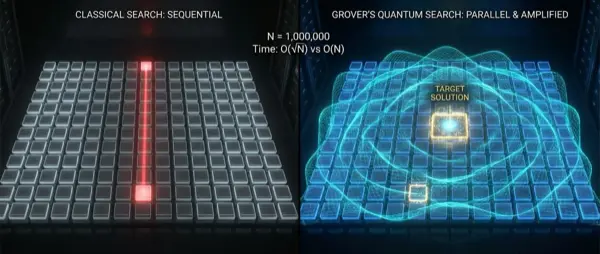

Αυτό που κάνει τον αλγόριθμο Shor εξαιρετικό είναι η κβαντική μετατόπιση Fourier (Quantum Fourier Transform, QFT). Αντί ο υπολογιστής να ελέγχει κάθε πιθανή περίοδο μία-μία, η QFT εκμεταλλεύεται τη φαινόμενο παρεμβολής (interference) για να ενισχύσει τις σωστές απαντήσεις και να αναιρέσει τις λάθος. Η πολυπλοκότητα πέφτει από υπερεκθετική σε O((log N)³) — εκθετική επιτάχυνση.

RSA-2048: Κλασικός υπολογιστής → δισεκατομμύρια χρόνια. Κβαντικός υπολογιστής με αλγόριθμο Shor → λίγες ώρες. Αλλά χρειάζονται περίπου 4.000 λογικά qubits (ή ~20 εκατομμύρια φυσικά qubits με τη σημερινή τεχνολογία).

🛡️ Η αρχή «harvest now, decrypt later»

Ίσως το πιο ανησυχητικό σενάριο δεν αφορά το μέλλον αλλά το παρόν. Κρατικοί φορείς και χάκερ ήδη υποψιάζονται ότι κυβερνήσεις αποθηκεύουν κρυπτογραφημένα δεδομένα σήμερα με σκοπό να τα αποκρυπτογραφήσουν αργότερα, μόλις αποκτήσουν ένα κβαντικό υπολογιστή ικανό να τρέξει τον Shor. Αυτή η στρατηγική — γνωστή ως «harvest now, decrypt later» — κάνει το πρόβλημα επείγον ακόμα κι αν ο κβαντικός υπολογιστής δεν υπάρχει ακόμα.

Στρατιωτικά μυστικά, διπλωματικές επικοινωνίες, ιατρικά αρχεία, εμπορικά μυστικά — οτιδήποτε πρέπει να παραμείνει εμπιστευτικό για 20+ χρόνια βρίσκεται ήδη σε κίνδυνο. Τον Αύγουστο 2024, το NIST (National Institute of Standards and Technology) δημοσίευσε τα πρώτα τρία πρότυπα μετα-κβαντικής κρυπτογραφίας, ξεκινώντας την πιο μεγάλη αναβάθμιση κρυπτογραφικών υποδομών στην ιστορία.

«Αν υπάρχει έστω 1% πιθανότητα να κατασκευαστεί ένας κβαντικός υπολογιστής ικανός να σπάσει RSA στα επόμενα 20 χρόνια, πρέπει να ενεργήσουμε τώρα.»

— Michele Mosca, Πανεπιστήμιο Waterloo📖 Διαβάστε περισσότερα: Κβαντική χημεία: Φάρμακα ατομικής ακρίβειας

🔄 Μετα-κβαντική κρυπτογραφία: η απάντηση

Η μετα-κβαντική κρυπτογραφία (post-quantum cryptography, PQC) χρησιμοποιεί μαθηματικά προβλήματα που πιστεύεται ότι είναι δύσκολα τόσο για κλασικούς όσο και για κβαντικούς υπολογιστές. Τα τρία πρότυπα του NIST βασίζονται σε πλέγματα (lattice-based cryptography), δομημένους κώδικες και hash-based υπογραφές.

Ο αλγόριθμος CRYSTALS-Kyber (τώρα ML-KEM) αντικαθιστά τη Diffie-Hellman ανταλλαγή κλειδιών, ενώ οι CRYSTALS-Dilithium (ML-DSA) και SPHINCS+ αντικαθιστούν τις ψηφιακές υπογραφές. Η Google ήδη ενσωμάτωσε ML-KEM στο Chrome, η Apple το υιοθέτησε στο iMessage, και η Signal χρησιμοποιεί υβριδική μετα-κβαντική κρυπτογραφία από το 2023.

📊 Πόσο μακριά είμαστε;

Η μεγαλύτερη παραγοντοποίηση με τον αλγόριθμο Shor σε κβαντικό hardware ήταν ο αριθμός 21 (= 3 × 7) — τρομακτικά μικρός σε σύγκριση με κλειδιά RSA-2048. Ο λόγος; Χρειάζονται χιλιάδες λογικά qubits, ενώ σήμερα οι μεγαλύτεροι επεξεργαστές έχουν λίγες εκατοντάδες φυσικά qubits χωρίς πλήρη διόρθωση σφαλμάτων.

Εκτιμήσεις από ερευνητές στο MIT και την IBM δείχνουν ότι η παραγοντοποίηση RSA-2048 θα απαιτούσε τουλάχιστον 4.000 λογικά qubits ή περίπου 20 εκατομμύρια φυσικά qubits με τη σημερινή τεχνολογία Surface Code. Αλλά νέες τεχνικές — cat qubits, LDPC κώδικες, τοπολογικά qubits — θα μπορούσαν να μειώσουν δραματικά αυτόν τον αριθμό.

Χρονιά δημοσίευσης του αλγορίθμου Shor

Λογικά qubits για RSA-2048

Πρώτα πρότυπα NIST PQC

⚖️ Η κούρσα ασφαλείας του 21ου αιώνα

Ο αλγόριθμος Shor δεν είναι θεωρητική απειλή — είναι η κινητήρια δύναμη πίσω από μια τεράστια αλλαγή στην παγκόσμια υποδομή ασφαλείας. Κυβερνήσεις, τράπεζες και τεχνολογικές εταιρείες βρίσκονται σε κούρσα να αντικαταστήσουν τα κρυπτογραφικά τους συστήματα πριν γίνει πολύ αργά. Η μετάβαση στη μετα-κβαντική κρυπτογραφία δεν είναι ζήτημα τεχνολογικής περιέργειας — είναι ζήτημα εθνικής ασφάλειας.

Η ιστορία μας διδάσκει ότι η μετάβαση από μια γενιά κρυπτογραφίας στην επόμενη παίρνει δεκαετίες. Η αντικατάσταση του SHA-1 με SHA-256 κράτησε πάνω από 15 χρόνια. Η αντικατάσταση ολόκληρης της υποδομής public-key είναι πολύ μεγαλύτερο εγχείρημα. Ο χρόνος πιέζει.