Τράπεζες και κυβερνήσεις σπεύδουν να αναβαθμίσουν κρυπτογράφηση πριν οι κβαντικοί υπολογιστές γίνουν αρκετά ισχυροί. Ποια χρονοδιαγράμματα ορίζει η κοινότητα ασφαλείας;

🔓 Γιατί η κρυπτογραφία των τραπεζών κινδυνεύει

Κάθε φορά που πληκτρολογείτε τον κωδικό σας στο web banking, ένας μαθηματικός αλγόριθμος προστατεύει τη συναλλαγή. Οι αλγόριθμοι RSA και ECC (Elliptic Curve Cryptography), που αποτελούν τη ραχοκοκαλιά της σύγχρονης ψηφιακής ασφάλειας, βασίζονται σε ένα απλό γεγονός: ο πολλαπλασιασμός δύο τεράστιων πρώτων αριθμών είναι εύκολος, αλλά η αντίστροφη διαδικασία — η παραγοντοποίηση — είναι υπολογιστικά αδύνατη για κλασικούς υπολογιστές. Ένας κλασικός υπερυπολογιστής θα χρειαζόταν δισεκατομμύρια χρόνια για να σπάσει κλειδί RSA-2048.

Τo 1994, ο μαθηματικός Peter Shor δημοσίευσε έναν κβαντικό αλγόριθμο που μπορεί να παραγοντοποιήσει μεγάλους αριθμούς σε πολυωνυμικό χρόνο. Αυτό σημαίνει ότι ένας επαρκώς ισχυρός κβαντικός υπολογιστής θα μπορούσε να σπάσει RSA, ECC και DSA — δηλαδή ουσιαστικά κάθε αλγόριθμο δημόσιου κλειδιού που χρησιμοποιεί σήμερα ο τραπεζικός κλάδος. Σύμφωνα με τη Wikipedia, μέχρι το 2026 οι κβαντικοί υπολογιστές δεν διαθέτουν ακόμα αρκετή υπολογιστική ισχύ για να σπάσουν τους ευρέως χρησιμοποιούμενους κρυπτογραφικούς αλγορίθμους. Αλλά αυτό μπορεί να αλλάξει ενωρίτερα από ό,τι φαντάζονται πολλοί.

🕵️ Harvest Now, Decrypt Later: Η σιωπηλή απειλή

Ίσως η πιο ανησυχητική πτυχή της κβαντικής απειλής δεν βρίσκεται στο μέλλον, αλλά στο παρόν. Η στρατηγική «Harvest Now, Decrypt Later» (HNDL) — συγκομιδή τώρα, αποκρυπτογράφηση αργότερα — υποδηλώνει ότι αντίπαλοι καταγράφουν ήδη κρυπτογραφημένα δεδομένα με σκοπό να τα αποκρυπτογραφήσουν μελλοντικά, όταν θα έχουν πρόσβαση σε κβαντικούς υπολογιστές.

Για τον τραπεζικό τομέα αυτό είναι ιδιαίτερα κρίσιμο. Τα χρηματοπιστωτικά δεδομένα — αριθμοί λογαριασμών, ιστορικά συναλλαγών, εμπιστευτικές συμφωνίες — πρέπει να παραμένουν εμπιστευτικά για δεκαετίες. Αντίστοιχα, στον τομέα της υγείας, η κβαντική κρυπτογράφηση μπορεί να προστατεύσει ηλεκτρονικά αρχεία για περιόδους έως και 100 ετών, σύμφωνα με έρευνα των Stebila, Mosca & Lütkenhaus (2010). Η μετάβαση πρέπει να ξεκινήσει τώρα, ακόμα κι αν η «Ημέρα Q» (Q-Day) απέχει χρόνια.

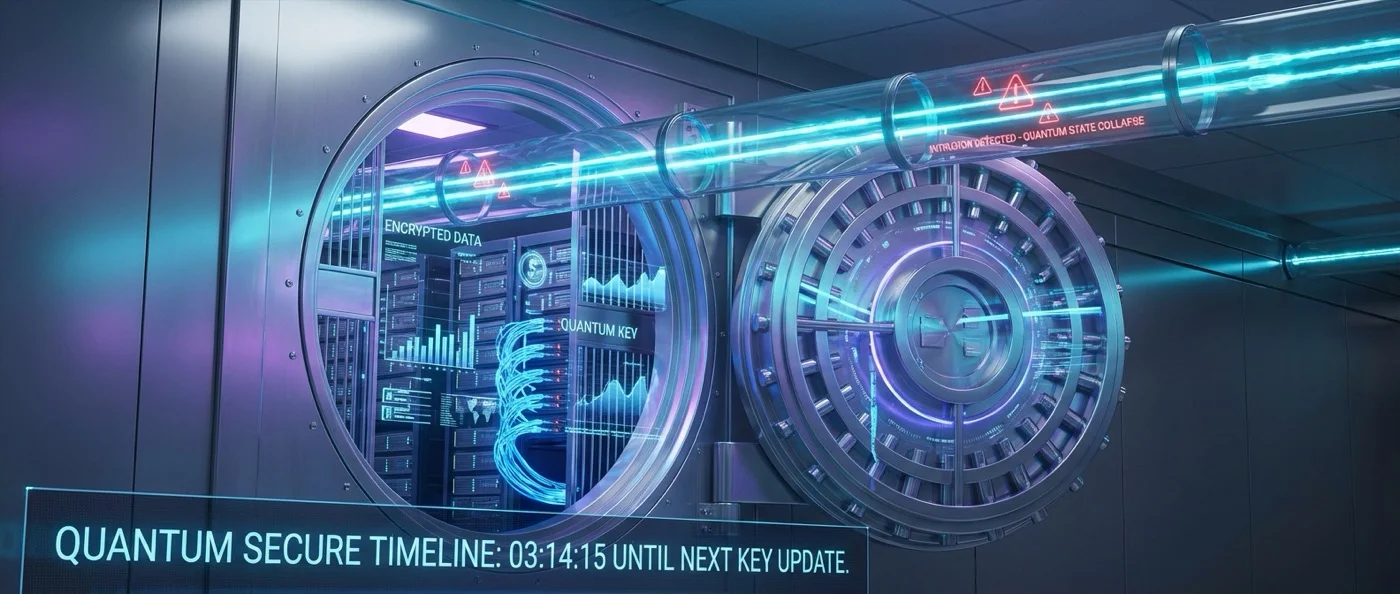

🔑 Κβαντική Διανομή Κλειδιών (QKD)

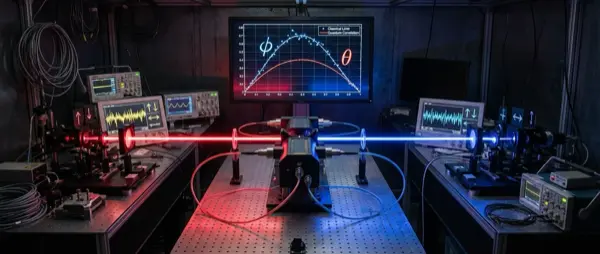

Η πρώτη γραμμή άμυνας από τον κβαντικό κόσμο είναι η Κβαντική Διανομή Κλειδιών (Quantum Key Distribution, QKD). Η ιδέα βασίζεται σε θεμελιώδεις νόμους της κβαντικής μηχανικής: τη μη δυνατότητα κλωνοποίησης (no-cloning theorem) και την αναπόφευκτη διαταραχή κατά τη μέτρηση.

Το πρώτο πρωτόκολλο QKD, γνωστό ως BB84, αναπτύχθηκε το 1984 από τους Charles H. Bennett (IBM) και Gilles Brassard (Πανεπιστήμιο Μόντρεαλ). Στο BB84, η πληροφορία κωδικοποιείται σε μη ορθογώνιες κβαντικές καταστάσεις — πολώσεις φωτονίων — και κάθε απόπειρα υποκλοπής αλλοιώνει μετρήσιμα τα δεδομένα, αποκαλύπτοντας αμέσως τον παρείσακτο. Το 1991, ο Artur Ekert πρότεινε μια εναλλακτική προσέγγιση (E91) βασισμένη στην κβαντική διεμπλοκή και τις ανισότητες Bell.

Η πρώτη τραπεζική μεταφορά χρημάτων με χρήση QKD πραγματοποιήθηκε το 2004 στη Βιέννη, με τεχνολογία από τη γενεβέζικη ID Quantique. Το 2007, οι εκλογές στο καντόνι της Γενεύης χρησιμοποίησαν QKD για τη μετάδοση αποτελεσμάτων ψηφοφορίας. Σημαντικά δίκτυα QKD λειτουργούν σήμερα σε πολλές χώρες: το DARPA QKD Network στις ΗΠΑ, το Tokyo QKD Network (με συνεργασία NEC, Toshiba, ID Quantique), τα κινεζικά δίκτυα, και η Singapore National Quantum-Safe Network Plus (NQSN+).

Γιατί το QKD δεν αρκεί μόνο του

Παρά τη θεωρητική του ασφάλεια, αρκετοί κρατικοί οργανισμοί — η NSA (ΗΠΑ), η ENISA (ΕΕ), το NCSC (Ηνωμένο Βασίλειο), η ANSSI (Γαλλία), το BSI (Γερμανία) και η ASD (Αυστραλία) — προτείνουν εναλλακτικές. Η NSA εντοπίζει πέντε κύρια προβλήματα: (1) το QKD είναι μερική λύση — παρέχει εμπιστευτικότητα αλλά όχι αυθεντικοποίηση πηγής, (2) απαιτεί εξειδικευμένο εξοπλισμό και αποκλειστικές οπτικές ίνες, (3) αυξάνει κόστος υποδομής και κίνδυνο εσωτερικών απειλών λόγω trusted relays, (4) η πρακτική ασφάλεια εξαρτάται από υλικό, όχι μόνο από φυσική, και (5) αυξάνει τον κίνδυνο άρνησης υπηρεσίας (DoS), αφού η κοπή μιας ίνας αρκεί για να διακόψει την επικοινωνία.

🛡️ Μετα-κβαντική Κρυπτογραφία: Η πρακτική λύση

Η μετα-κβαντική κρυπτογραφία (Post-Quantum Cryptography, PQC) αποτελεί την πιο ρεαλιστική λύση για τον τραπεζικό τομέα. Πρόκειται για αλγορίθμους που τρέχουν σε κλασικούς υπολογιστές αλλά είναι σχεδιασμένοι να αντέχουν σε κβαντικές επιθέσεις. Δεν χρειάζεται ειδικό υλικό — μόνο ενημέρωση λογισμικού.

Η έρευνα επικεντρώνεται σε έξι κατευθύνσεις: κρυπτογραφία βασισμένη σε πλέγματα (lattice-based), πολυμεταβλητή κρυπτογραφία (multivariate), κρυπτογραφία κατακερματισμού (hash-based), κρυπτογραφία κωδίκων (code-based), κρυπτογραφία ισογενειών (isogeny-based) και αντοχή συμμετρικών κλειδιών. Τον Αύγουστο 2024, το NIST (National Institute of Standards and Technology) δημοσίευσε τα τρία πρώτα πρότυπα PQC:

• FIPS-203 (ML-KEM / CRYSTALS-Kyber): Πρωτόκολλο ενθυλάκωσης κλειδιού βασισμένο σε πλέγματα

• FIPS-204 (ML-DSA / CRYSTALS-Dilithium): Ψηφιακές υπογραφές βασισμένες σε πλέγματα

• FIPS-205 (SLH-DSA / SPHINCS+): Ψηφιακές υπογραφές βασισμένες σε hash

• FIPS-206 (FN-DSA / Falcon): Πρόσθετο πρότυπο υπογραφών (υπό οριστικοποίηση)

Ιδιαίτερα σημαντικό για τις τράπεζες: ο αλγόριθμος ML-KEM (Kyber) προσφέρει σχετικά μικρά κλειδιά — 1.312 bytes δημόσιο κλειδί — διατηρώντας υψηλή ασφάλεια. Συγκριτικά, το McEliece (βασισμένο σε κώδικες) προσφέρει κλειδί ~1 MB, πρακτικά ακατάλληλο για καθημερινές τραπεζικές συναλλαγές. Τα συμμετρικά κρυπτοσυστήματα όπως το AES-256 θεωρούνται ήδη κβαντικά ανθεκτικά — ο αλγόριθμος Grover μειώνει την ασφάλεια στο τετραγωνικό ρίζα, μετατρέποντας τα 256 bits σε αντίστοιχα 128 bits ασφάλειας, που παραμένουν επαρκή.

⚙️ Υβριδικό μοντέλο και πρακτική μετάβαση

Πολλοί οργανισμοί επιλέγουν σήμερα υβριδική προσέγγιση: συνδυάζουν κλασική κρυπτογραφία με PQC, ώστε ακόμα κι αν ένα από τα δύο στρώματα αποδειχθεί ευάλωτο, το άλλο να εξακολουθεί να προστατεύει. Η Google χρησιμοποίησε υβριδική κρυπτογραφία σε δοκιμές TLS το 2019, ενώ η Apple εισήγαγε το PQ3 και η Signal το PQXDH — πρωτόκολλα που ενσωματώνουν PQC σε υπάρχουσες υποδομές μηνυμάτων.

Τον Ιούνιο 2025, η Ευρωπαϊκή Ένωση δημοσίευσε συντονισμένο οδικό χάρτη μετάβασης στην PQC, αναγνωρίζοντας ότι η μετάβαση θα διαρκέσει χρόνια και πρέπει να ξεκινήσει τώρα. Η βιομηχανία χρηματοπιστωτικών υπηρεσιών ακολουθεί: ο οργανισμός X9, υπεύθυνος για πρότυπα ασφάλειας στις χρηματοπιστωτικές υπηρεσίες, εργάζεται σε κατευθυντήριες γραμμές PQC Readiness και Crypto-Agility, ενώ το Open Quantum Safe (OQS) project, ενεργό από το 2016, αναπτύσσει τη βιβλιοθήκη liboqs — ανοιχτού κώδικα εργαλείο που ενσωματώνει PQC αλγορίθμους στο OpenSSL.

⏳ Πόσο μακριά είμαστε από τη «Ημέρα Q»;

Κανείς δεν γνωρίζει ακριβώς πότε ένας κβαντικός υπολογιστής θα μπορέσει να σπάσει RSA-2048. Οι εκτιμήσεις κυμαίνονται από τη δεκαετία του 2030 ως τη δεκαετία του 2040 ή αργότερα. Υπάρχει επίσης η πρόσφατη εξέλιξη από τον Oded Regev (2025), ο οποίος δημοσίευσε αποδοτικότερο κβαντικό αλγόριθμο παραγοντοποίησης, μειώνοντας δυνητικά τον αριθμό qubits που απαιτούνται.

Ανεξάρτητα από τη χρονολογία, η κοινότητα κυβερνοασφάλειας συμφωνεί: η μετάβαση πρέπει να ξεκινήσει τώρα. Η πολυπλοκότητα ενημέρωσης εκατομμυρίων ATM, POS terminals, τραπεζικών εφαρμογών, core banking systems και διατραπεζικών πρωτοκόλλων (SWIFT, SEPA) είναι τεράστια. Κάθε χρόνος καθυστέρησης αυξάνει τον κίνδυνο — ειδικά αν αναλογιστεί κανείς τις επιθέσεις «harvest now, decrypt later» που πιθανώς συμβαίνουν ήδη.