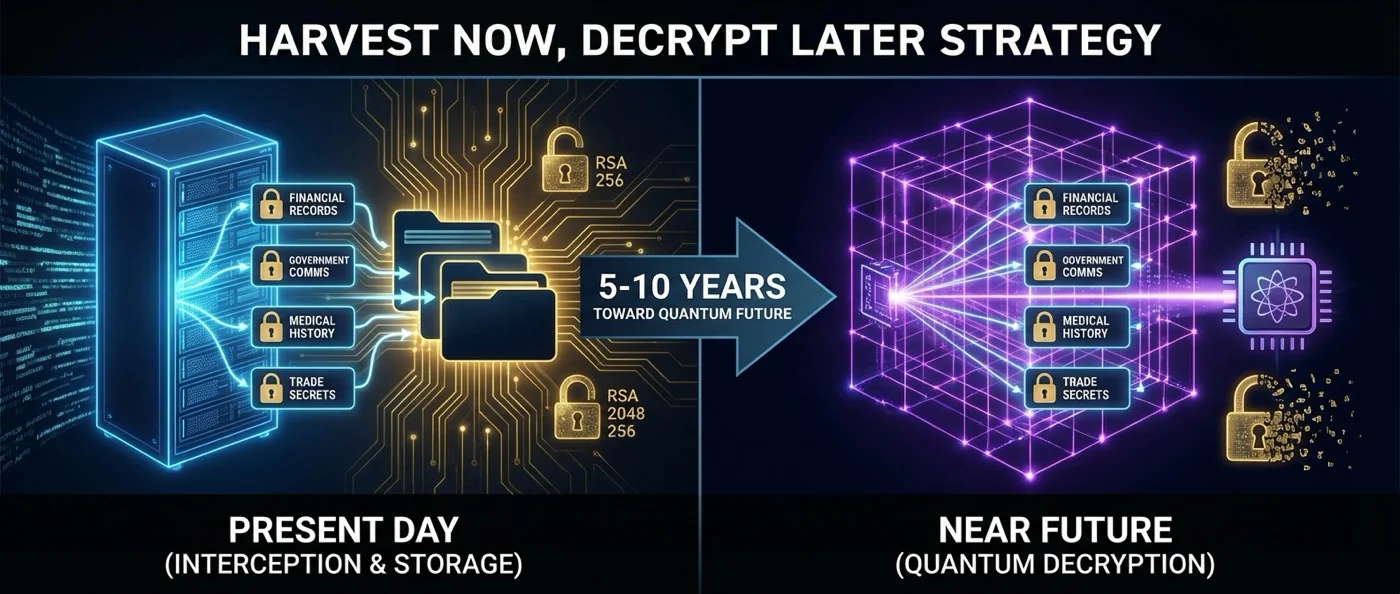

Εχθρικοί παράγοντες συλλέγουν ήδη κρυπτογραφημένα δεδομένα σήμερα για αποκρυπτογράφηση αύριο, με κβαντικούς υπολογιστές. Πώς προστατεύεται η ευαίσθητη πληροφορία;

🛡️ Η στρατηγική που αλλάζει τους κανόνες της κυβερνοασφάλειας

Τον Ιούλιο του 2022, η CISA (Cybersecurity and Infrastructure Security Agency) των ΗΠΑ εξέδωσε μια ασυνήθιστη προειδοποίηση: ζήτησε από οργανισμούς να ξεκινήσουν άμεσα τη μετάβαση σε κρυπτογραφικά πρότυπα ανθεκτικά στους κβαντικούς υπολογιστές. Ο λόγος δεν ήταν κάποια ξαφνική ανακάλυψη — ήταν η αναγνώριση μιας απειλής που ήδη βρισκόταν σε εξέλιξη: η στρατηγική «Harvest Now, Decrypt Later» (HNDL).

Η ιδέα είναι απλή αλλά ανησυχητική. Εχθρικοί κρατικοί και μη παράγοντες υποκλέπτουν και αποθηκεύουν κρυπτογραφημένα δεδομένα σήμερα — διπλωματικές επικοινωνίες, ιατρικά αρχεία, στρατιωτικά σχέδια, τραπεζικές συναλλαγές — με σκοπό να τα αποκρυπτογραφήσουν στο μέλλον, μόλις αποκτήσουν πρόσβαση σε αρκετά ισχυρούς κβαντικούς υπολογιστές. Η ημερομηνία εκείνη αποκαλείται «Q-Day» ή «Y2Q», σε αναλογία με το γνωστό πρόβλημα Y2K.

🔓 Γιατί η σημερινή κρυπτογραφία είναι ευάλωτη

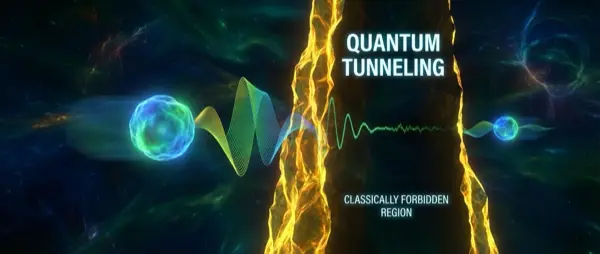

Η μεγάλη πλειονότητα των σύγχρονων συστημάτων κρυπτογράφησης δημόσιου κλειδιού βασίζεται σε τρία μαθηματικά προβλήματα: την παραγοντοποίηση ακέραιων αριθμών (RSA), το πρόβλημα διακριτού λογαρίθμου (Diffie-Hellman) και το πρόβλημα διακριτού λογαρίθμου ελλειπτικής καμπύλης (ECC). Για κλασικούς υπολογιστές, αυτά τα προβλήματα παραμένουν υπολογιστικά ανέφικτα σε μεγάλα κλειδιά.

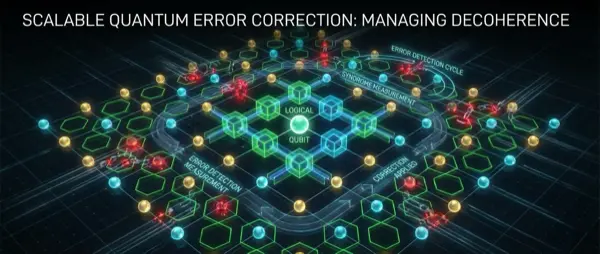

Το 1994, ο μαθηματικός Peter Shor στα Εργαστήρια Bell παρουσίασε έναν κβαντικό αλγόριθμο που λύνει και τα τρία προβλήματα σε πολυωνυμικό χρόνο. Ο αλγόριθμος του Shor αξιοποιεί την κβαντική υπέρθεση και τον κβαντικό μετασχηματισμό Fourier για να βρίσκει την περίοδο μιας συνάρτησης — και μέσω αυτής τους πρώτους παράγοντες ενός αριθμού. Ένα κλειδί RSA-2048 bit, που θα χρειαζόταν δισεκατομμύρια χρόνια σε κλασικό υπερυπολογιστή, θα μπορούσε θεωρητικά να σπάσει σε λιγότερο από 8 ώρες από έναν κβαντικό υπολογιστή με περίπου 20 εκατομμύρια «θορυβώδη» qubits, σύμφωνα με εκτίμηση των Gidney και Ekerå (2021).

Σήμερα, οι μεγαλύτεροι κβαντικοί επεξεργαστές διαθέτουν μερικές εκατοντάδες ή χιλιάδες qubits — πολύ λίγα για να τρέξουν τον αλγόριθμο Shor σε πρακτικά μεγάλα κλειδιά. Αλλά το ζήτημα δεν είναι αν θα φτάσουμε εκεί — είναι πότε.

⏳ Το χρονικό παράδοξο: γιατί πρέπει να δράσουμε τώρα

Εδώ κρύβεται η πραγματική επικινδυνότητα του HNDL. Τα δεδομένα που υποκλέπτονται σήμερα μπορεί να παραμείνουν ευαίσθητα για δεκαετίες: ιατρικά αρχεία, εθνικά μυστικά, στρατηγικά επιχειρηματικά σχέδια, βιομετρικά δεδομένα. Σύμφωνα με το θεώρημα του Mosca, αν ο χρόνος ζωής ευαισθησίας των δεδομένων x συν ο χρόνος μετάβασης σε νέα κρυπτογραφικά πρότυπα y υπερβαίνει τον χρόνο μέχρι τον Q-Day z (δηλαδή x + y > z), τότε ο οργανισμός είναι ήδη εκτεθειμένος.

Μια έκθεση του Γερμανικού Ομοσπονδιακού Γραφείου Ασφάλειας Πληροφοριών (BSI) του 2025 εκτιμά ότι η μετάβαση σε μετα-κβαντικά πρότυπα μπορεί να χρειαστεί 5-15 χρόνια για μεγάλους οργανισμούς. Αυτό σημαίνει ότι ακόμη και αν ο Q-Day απέχει μια δεκαετία, ο χρόνος δράσης εξαντλείται ήδη.

Τον Αύγουστο 2023, η CISA, η NSA και το NIST δημοσίευσαν κοινό ενημερωτικό δελτίο με τίτλο «Quantum Readiness», τονίζοντας ότι οι επιθέσεις HNDL αποτελούν πραγματική και τρέχουσα απειλή, όχι υποθετικό μελλοντικό σενάριο. Μια δημοσκόπηση του 2022 έδειξε ότι το 50% των οργανισμών ανησυχεί ήδη για αυτό το ακριβώς σενάριο.

📜 Τα νέα πρότυπα: η μετα-κβαντική κρυπτογραφία του NIST

Τον Αύγουστο 2024, το NIST (Εθνικό Ινστιτούτο Προτύπων και Τεχνολογίας των ΗΠΑ) δημοσίευσε τα πρώτα τρία οριστικοποιημένα πρότυπα μετα-κβαντικής κρυπτογραφίας — αποτέλεσμα μιας διαδικασίας τυποποίησης που ξεκίνησε το 2016:

- FIPS 203 — ML-KEM (CRYSTALS-Kyber): Μηχανισμός ενθυλάκωσης κλειδιού βασισμένος σε πλέγματα (lattice-based). Χρησιμοποιεί το πρόβλημα Module Learning with Errors, που θεωρείται ανθεκτικό τόσο σε κλασικές όσο και σε κβαντικές επιθέσεις.

- FIPS 204 — ML-DSA (CRYSTALS-Dilithium): Σχήμα ψηφιακής υπογραφής βασισμένο επίσης σε πλέγματα. Προστατεύει την αυθεντικότητα των επικοινωνιών.

- FIPS 205 — SLH-DSA (SPHINCS+): Σχήμα ψηφιακής υπογραφής βασισμένο σε hash functions — μια εντελώς διαφορετική μαθηματική προσέγγιση που παρέχει εναλλακτική ασφάλεια.

Τον Μάρτιο 2025, το NIST ανακοίνωσε και τον πέμπτο αλγόριθμο, τον HQC (code-based), ως εφεδρική εναλλακτική. Η λογική πίσω από τη χρήση πολλαπλών μαθηματικών οικογενειών είναι σαφής: αν ανακαλυφθεί αδυναμία σε μία κατηγορία (όπως τα πλέγματα), οι υπόλοιπες εξακολουθούν να παρέχουν προστασία.

🏢 Ποιος ήδη εφαρμόζει μετα-κβαντική προστασία

Οι πρώτες μεγάλες εταιρείες τεχνολογίας έχουν ξεκινήσει τη μετάβαση. Τον Φεβρουάριο 2024, η Apple ανακοίνωσε το πρωτόκολλο PQ3 για το iMessage — ένα υβριδικό σύστημα που συνδυάζει κλασική κρυπτογραφία με μετα-κβαντικούς αλγορίθμους και υποστηρίζει συνεχή ανανέωση κλειδιών. Η Apple δήλωσε ότι το PQ3 «υπερβαίνει τις προστασίες όλων των λοιπών ευρέως διαδεδομένων εφαρμογών ανταλλαγής μηνυμάτων».

Το Signal εισήγαγε το πρωτόκολλο PQXDH (Post-Quantum Extended Diffie-Hellman) τον Σεπτέμβριο 2023, ενσωματώνοντας μετα-κβαντική ανταλλαγή κλειδιών. Η Google χρησιμοποιεί ήδη υβριδική κρυπτογραφία σε TLS δοκιμές και παρουσίασε μετα-κβαντικό κλειδί ασφαλείας FIDO2 σε συνεργασία με το ETH Zürich τον Αύγουστο 2023.

Η στρατηγική της «υβριδικής κρυπτογραφίας» — συνδυασμός κλασικών και μετα-κβαντικών αλγορίθμων — αποτελεί σήμερα τη βέλτιστη πρακτική. Αν ένας νέος μετα-κβαντικός αλγόριθμος αποδειχθεί ευάλωτος σε κλασικές επιθέσεις (όπως συνέβη με τον SIDH/SIKE που «έσπασε» το 2022), το κλασικό επίπεδο εξακολουθεί να προστατεύει τα δεδομένα.

🔗 Πέρα από τους αλγορίθμους: φυσική ασφάλεια μετάδοσης

Μια συμπληρωματική προσέγγιση στοχεύει κατευθείαν στο «harvest» κομμάτι της HNDL απειλής. Μέθοδοι φυσικής ασφάλειας επιπέδου μετάδοσης (Physical Layer Security) τροποποιούν το ίδιο το οπτικό σήμα σε δίκτυα οπτικών ινών, «θάβοντάς» το μέσα στον θόρυβο, ώστε να καθίσταται αδύνατη ακόμη και η υποκλοπή του κρυπτογραφημένου σήματος. Αν ο επιτιθέμενος δεν μπορεί να υποκλέψει τα δεδομένα, τότε δεν υπάρχει τίποτα για μελλοντική αποκρυπτογράφηση.

Εταιρείες όπως η CyberRidge έχουν αρχίσει να παρέχουν εμπορικές λύσεις «harvest-proof» οπτικής κρυπτογράφησης, με δοκιμές πεδίου που επιτυγχάνουν ρυθμούς 100 Gbps σε δίκτυα υφιστάμενων οπτικών ινών. Αυτή η «άμυνα σε βάθος» — πρόληψη υποκλοπής και μετα-κβαντική κρυπτογραφία — αποτελεί ίσως την πληρέστερη απάντηση στην HNDL απειλή.

🚀 Τι σημαίνει αυτό για το μέλλον

Η στρατηγική «Harvest Now, Decrypt Later» αναπαριστά μια σπάνια περίπτωση στην κυβερνοασφάλεια: μια απειλή που απαιτεί δράση πριν εκδηλωθεί πλήρως. Η μετάβαση στη μετα-κβαντική κρυπτογραφία δεν είναι ζήτημα τεχνικής περιέργειας — είναι ζήτημα εθνικής ασφάλειας, οικονομικής σταθερότητας και προσωπικής ιδιωτικότητας.

Η Ευρωπαϊκή Ένωση δημοσίευσε τον Ιούνιο 2025 συντονισμένο οδικό χάρτη μετάβασης σε PQC. Οι Ολλανδικές υπηρεσίες ασφαλείας (AIVD) κυκλοφόρησαν τον Δεκέμβριο 2024 αναλυτικό PQC Migration Handbook. Ακόμη και η Ομοσπονδιακή Τράπεζα των ΗΠΑ ερευνά τις επιπτώσεις του HNDL στα κατανεμημένα δίκτυα καταχώρησης.

Τα κρυπτογραφημένα δεδομένα που διακινούνται αυτή τη στιγμή δεν προστατεύονται μόνο από τους σημερινούς υπολογιστές — πρέπει να αντέξουν και τους αυριανούς. Η κούρσα ανάμεσα στη συλλογή δεδομένων και την ανάπτυξη μετα-κβαντικής κρυπτογραφίας έχει ήδη ξεκινήσει — και τα πρώτα αποτελέσματά της θα κρίνουν την ασφάλεια πληροφοριών που ανταλλάσσονται σήμερα.