Ένας αρκετά ισχυρός κβαντικός υπολογιστής θα μπορούσε να σπάσει τα κρυπτογραφικά κλειδιά των μπλοκτσέιν. Πότε αυτή η απειλή γίνεται πραγματική και ποιες είναι οι αντιμετωπίσεις;

🔐 Πώς προστατεύεται το Bitcoin σήμερα

Κάθε φορά που στέλνετε Bitcoin, η συναλλαγή υπογράφεται ψηφιακά μέσω του αλγόριθμου ECDSA (Elliptic Curve Digital Signature Algorithm) και συγκεκριμένα της ελλειπτικής καμπύλης secp256k1. Το ιδιωτικό κλειδί σας — ένας αριθμός 256 bit — δημιουργεί μια υπογραφή που αποδεικνύει ότι εσείς εξουσιοδοτήσατε τη μεταφορά. Το δημόσιο κλειδί, που παράγεται από το ιδιωτικό μέσω μαθηματικών πράξεων στην ελλειπτική καμπύλη, επιτρέπει σε οποιονδήποτε να επιβεβαιώσει την υπογραφή χωρίς να μάθει το ιδιωτικό κλειδί.

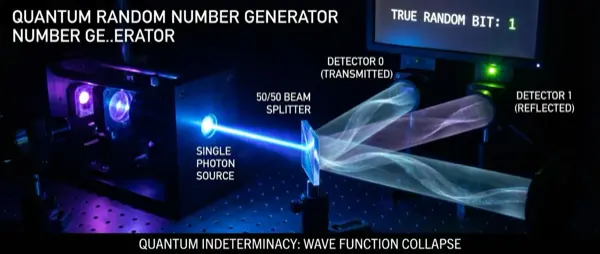

Η ασφάλεια χτίζεται πάνω σε ένα μαθηματικό πρόβλημα: τον διακριτό λογάριθμο ελλειπτικής καμπύλης. Με κλασικούς υπολογιστές, η εύρεση του ιδιωτικού κλειδιού από το δημόσιο απαιτεί χρόνο μεγαλύτερο από τη ζωή του σύμπαντος. Ταυτόχρονα, η εξόρυξη (mining) βασίζεται στη SHA-256, μια κρυπτογραφική συνάρτηση hash που μετατρέπει δεδομένα σε μοναδικό «δακτυλικό αποτύπωμα» 256 bit. Οι miners δοκιμάζουν δισεκατομμύρια τυχαίους αριθμούς (nonces) ανά δευτερόλεπτο για να βρουν εκείνον που παράγει hash κάτω από έναν στόχο. Αυτοί οι δύο μηχανισμοί — ECDSA για υπογραφές, SHA-256 για mining — είναι οι δίδυμοι φύλακες του blockchain. Αλλά μόνο ένας από τους δύο κινδυνεύει πραγματικά από τους κβαντικούς υπολογιστές.

⚛️ Ο αλγόριθμος Shor — ο κβαντικός εφιάλτης

Το 1994, ο μαθηματικός Peter Shor στα Bell Labs δημοσίευσε έναν αλγόριθμο που άλλαξε τα πάντα. Ο αλγόριθμος Shor μπορεί να λύσει τον διακριτό λογάριθμο και την παραγοντοποίηση ακεραίων σε πολυωνυμικό χρόνο σε κβαντικό υπολογιστή — δηλαδή εκθετικά ταχύτερα από οποιονδήποτε κλασικό αλγόριθμο. Αυτό σημαίνει ότι τόσο το RSA (που προστατεύει το internet) όσο και το ECDSA (που προστατεύει τα κρυπτονομίσματα) θα ήταν πλήρως ευάλωτα μπροστά σε έναν αρκετά ισχυρό κβαντικό υπολογιστή.

Σύμφωνα με ανάλυση των Aggarwal, Brennen, Lee, Santha και Tomamichel (2018), η ψηφιακή υπογραφή ECDSA «θα μπορούσε να σπάσει πλήρως από κβαντικό υπολογιστή». Αντίθετα, για την εξόρυξη η απειλή είναι πολύ μικρότερη: ο αλγόριθμος Grover προσφέρει μόνο τετραγωνική επιτάχυνση στην αναζήτηση nonces — ανεπαρκής ενάντια στους εξειδικευμένους ASICs που λειτουργούν σε ταχύτητες GHz, ενώ οι κβαντικές πύλες τρέχουν περίπου 1.000 φορές πιο αργά. Με λόγια απλά: η πραγματική απειλή δεν είναι στην εξόρυξη, αλλά στις υπογραφές — δηλαδή στα πορτοφόλια σας.

🔢 Πόσα qubits χρειάζονται πραγματικά;

Η απάντηση εξαρτάται από την αρχιτεκτονική. Σε μελέτη που δημοσιεύτηκε στο Physical Review Letters το 2023, οι Gouzien, Ruiz, Le Régent, Guillaud και Sangouard έδειξαν ότι χρησιμοποιώντας cat qubits (κβαντικά bit που βασίζονται σε υπέρθεση συμπαγών καταστάσεων φωτός) με repetition code, η 256-bit ελλειπτική καμπύλη του Bitcoin μπορεί να σπάσει σε 9 ώρες με 126.133 cat qubits και 19 φωτόνια ανά κατάσταση cat. Πρόκειται για την ακριβέστερη εκτίμηση πόρων ειδικά για τη σπονδυλική καμπύλη secp256k1 του Bitcoin.

Για ευρύτερα κρυπτογραφικά συστήματα, οι Ekerå και Gidney υπολόγισαν ότι απαιτούνται περίπου 20 εκατομμύρια qubits για την παραγοντοποίηση αριθμού RSA-2048. Ο Oded Regev (NYU) βελτιστοποίησε τον αλγόριθμο Shor σε n3/2 κβαντικές πράξεις (αντί n2), μειώνοντας τις απαιτήσεις. Οι σημερινοί κβαντικοί υπολογιστές διαθέτουν «το πολύ μερικές εκατοντάδες» qubits, όπως σημειώνει το Quanta Magazine — χιλιάδες φορές λιγότερα από ό,τι χρειάζεται. Ωστόσο, η τεχνολογία εξελίσσεται. Σύμφωνα με ανάλυση του 2024, κβαντικές συσκευές ικανές να σπάσουν ECDSA «αναμένονται με εύλογη πιθανότητα μέσα σε μία δεκαετία».

📊 Κρυπτογραφικά συστήματα vs κβαντική απειλή

| Σύστημα | Χρήση | Κβαντική απειλή | Εκτίμηση qubits |

|---|---|---|---|

| ECDSA (secp256k1) | Υπογραφές Bitcoin | 🔴 Κρίσιμη (Shor) | ~126.000 cat qubits |

| RSA-2048 | Web / TLS / Email | 🔴 Κρίσιμη (Shor) | ~20.000.000 qubits |

| SHA-256 | Mining Bitcoin | 🟡 Χαμηλή (Grover) | Τετραγωνική μόνο επιτάχυνση |

| ML-DSA (Dilithium) | Μετα-κβαντικές υπογραφές | 🟢 Ανθεκτικό | Δεν υπάρχει γνωστή επίθεση |

🛡️ Η μετα-κβαντική άμυνα

Η αντίδραση της κρυπτογραφικής κοινότητας ξεκίνησε πολύ πριν οι κβαντικοί υπολογιστές γίνουν πρακτική απειλή. Ήδη τον Αύγουστο του 2015, η NSA ανακοίνωσε μετάβαση σε κβαντικά ανθεκτική κρυπτογραφία. Το 2024, το NIST (Εθνικό Ινστιτούτο Προτύπων και Τεχνολογίας των ΗΠΑ) δημοσίευσε τα πρώτα τρία πρότυπα μετα-κβαντικής κρυπτογραφίας: ML-KEM (FIPS 203, πρώην CRYSTALS-Kyber) για ανταλλαγή κλειδιών, ML-DSA (FIPS 204, πρώην CRYSTALS-Dilithium) για ψηφιακές υπογραφές και SLH-DSA (FIPS 205, πρώην SPHINCS+) ως εναλλακτική βασισμένη σε hash.

Και τα τρία βασίζονται σε πλεγματική κρυπτογραφία (lattice-based cryptography), κυρίως στο πρόβλημα Learning With Errors (LWE) — ένα μαθηματικό πρόβλημα που, σε αντίθεση με την παραγοντοποίηση, δεν φαίνεται ευάλωτο στον αλγόριθμο Shor. Εντυπωσιακά, η επαλήθευση υπογραφής ML-DSA στο επίπεδο ασφάλειας 5 χρειάζεται μόνο 0,14 ms, ενώ η ECDSA 0,88 ms — η μετα-κβαντική κρυπτογραφία μπορεί να είναι ταχύτερη από τη σημερινή.

⚠️ Η προειδοποίηση του SIDH

Τον Αύγουστο του 2022, ο μετα-κβαντικός υποψήφιος SIDH (Supersingular Isogeny Diffie-Hellman) — φιναλίστ του NIST — έσπασε σε 62 λεπτά σε κανονικό laptop από τους Wouter Castryck και Thomas Decru (KU Leuven), χρησιμοποιώντας ένα θεώρημα του 1997 του μαθηματικού Ernst Kani. Η επίθεση ήταν κλασική, όχι κβαντική. «Σκοτώσαμε ένα από τα αγαπημένα μας συστήματα», δήλωσαν οι ερευνητές. Η ιστορία δείχνει ότι η αναζήτηση «κβαντικά ανθεκτικών» μαθηματικών είναι εξίσου δύσκολη με την κατασκευή των ίδιων των κβαντικών υπολογιστών.

⏳ Harvest now, decrypt later — η αόρατη απειλή

Ακόμα κι αν οι κβαντικοί υπολογιστές δεν μπορούν να σπάσουν κρυπτογραφία σήμερα, υπάρχει μια επαπειλούμενη στρατηγική γνωστή ως «harvest now, decrypt later»: κρατικοί και μη δράστες αποθηκεύουν κρυπτογραφημένα δεδομένα τώρα με σκοπό να τα αποκρυπτογραφήσουν στο μέλλον, όταν οι κβαντικοί υπολογιστές θα είναι αρκετά ισχυροί. Για δεδομένα με μακρά διάρκεια ευαισθησίας — κρατικά μυστικά, ιατρικά αρχεία, χρηματοοικονομικές πληροφορίες — αυτή η απειλή είναι ήδη πραγματική.

Στο blockchain, το πρόβλημα είναι ακόμα πιο πιεστικό. Σύμφωνα με τους Pont, Kearney, Moyler και Perez-Delgado (2024), η μετάβαση του Bitcoin σε κβαντικά ασφαλείς υπογραφές απαιτεί τουλάχιστον 76 ημέρες downtime — και αυτό αφορά περίπου 500 δισεκατομμύρια δολάρια σε κρυπτονομίσματα. Η μετάβαση «πρέπει να ολοκληρωθεί πλήρως πριν υπάρξει κβαντική συσκευή ικανή να σπάσει ECDSA», σημειώνουν οι ερευνητές — δηλαδή η αντίστροφη μέτρηση έχει ξεκινήσει. Τον Ιανουάριο του 2026, ο Papadopoulos πρότεινε ένα πρωτοποριακό smart contract στο Ethereum που ανιχνεύει αυτόματα πότε μια κβαντική συσκευή φτάνει σε κρυπτογραφική υπεροχή και ενεργοποιεί κβαντικά ασφαλείς υπογραφές ως fallback.

«Η κρυπτογραφία δουλεύει μέχρι να σπάσει.»

Η κοινότητα του Bitcoin έχει ακόμα χρόνο — αλλά όχι απεριόριστο. Τα μαθηματικά πίσω από την πλεγματική κρυπτογραφία είναι σήμερα τα πιο πολλά υποσχόμενα, αλλά η ιστορία του SIDH δείχνει ότι καμιά υπόσχεση δεν είναι οριστική. Το μόνο σίγουρο είναι ότι η μετάβαση σε μετα-κβαντικά πρωτόκολλα δεν είναι πολυτέλεια — είναι αναγκαιότητα. Και όσο νωρίτερα ξεκινήσει, τόσο λιγότερο θα κοστίσει.

📚 Πηγές

- Quanta Magazine — «Thirty Years Later, a Speed Boost for Quantum Factoring» (2023)

- Quanta Magazine — «Cryptography's Future Will Be Quantum-Safe» (2022)

- arXiv — Aggarwal et al., «Quantum attacks on Bitcoin, and how to protect against them» (2018)

- arXiv / Phys. Rev. Lett. — Gouzien et al., «126,133 Cat Qubits for 256-bit Elliptic Curve» (2023)

- arXiv — Pont et al., «Downtime Required for Bitcoin Quantum-Safety» (2024)

- Quanta Magazine — «Post-Quantum Cryptography Scheme Cracked on a Laptop» (2022)